كيف نحمي أجهزتنا و بياناتنا من الإختراق أو المراقبة

بسبب التهديدات والمخاطر الأمنية والتقنية، التي تواجه العاملات والعاملين في المجال الصحفي، يأتي السؤال المتكرر.. كيف نحمي أجهزتنا و\أو بياناتنا من الإختراق أو المراقبة؟..

مع الأسف الجواب ليس بسيط!

والسبب أنه لا يوجد تطبيق أو برنامج (أو مجموعة تطبيقات أو برامج) تحمي الجهاز بشكل كامل!

إن حماية الخصوصية الرقمية والأجهزة يكون: بالدرجة اﻷولى والأساسية من خلال “رفع الوعي التقني” تجاه المخاطر التي تهددنا. لاحقاً تأتي برامج وتطبيقات الأمن التي تساعد في حماية أجهزتنا و بياناتنا وخصوصيتنا الرقمية.

ما المقصود بـ رفع الوعي التقني؟

يأتي رفع الوعي التقني من خلال معرفة التهديدات والمخاطر التي نتعرض أو ربما نتعرض لها، وآليات الإستهداف التي يمكن أن نتعرض لها والتي سنذكرها عبر مجموعة من النقاط:

- النقطة الأولى

نقوم كـ خبيرات وخبراء تقنيين بالحديث عن ضرورة تحميل تطبيقات الهاتف المحمول أو الأجهزة اللوحية من المتاجر الرسمية للأجهزة العاملة بنظامي أندرويد و IOS. ﻷن التطبيقات التي يتم تحميلها من مكان\موقع آخر ربما تكون تحتوي على برمجيات خبيثة. لكن، في الوقت ذاته، هل جميع التطبيقات على متجري غوغل وآبل هي تطبيقات آمنة؟

الجواب هو “لا”! ﻷنه وبالرغم من أن شركتي “غوغل” و “آبل” تقومان بفحص التطبيقات التي يتم رفعها على متجرها، إلا أن كلا الشركتين لا تقوم بعمل تدقيق أمني لجميع التطبيقات! ﻷن الأمر يتطلب موارد كبيرة جداً بسبب العدد الكبير جداً من التطبيقات “الذي يتزايد يومياً” بالإضافة إلى التحديثات المستمرة لعدد كبير جداً من هذه التطبيقات.

لذلك، كل فترة يقوم المتجر بحذف بعض التطبيقات التي يتبيّن أنها غير آمنة.

الخلاصة الأولى

يجب أن يتم اعتماد متجري “غوغل” و “آبل” لتنصيب التطبيقات. في الوقت ذاته لا يجب الوثوق بكافة التطبيقات التي يتم العثور عليها داخل المتجر.

– النقطة الثانية

بسبب التهديدات والتحديات التقنية المستمرة، يقوم الأشخاص بسؤال صديقاتهم وأصدقائهم عن برامج أو تطبيقات تساعدهم في حماية أجهزتهم.

خلال عملنا كـ خبيرات وخبراء تقنيين، نلاحظ وبشكل مستمر قيام الأشخاص بإستخدام (تنصيب) عدد كبير من برامج الحماية على اجهزتهم والتي يتم تناقلها والنُصح بها بين أصدقائهم. ويتم ملاحظة أن عدد كبير من هذه البرامج والتطبيقات هي تطبيقات غير آمنة. خاصة تلك التطبيقات التي لها صلاحيات واسعة داخل الأجهزة! مثل (الوصول إلى الموقع الجغرافي – الوصول إلى كاميرا وميكروفون الجهاز – الوصول إلى ذاكرة الهاتف الداخلية وكرت الذاكرة الخارجي – الوصول إلى جهات الإتصال على الهاتف – الوصول إلى سجل الإتصالات… وغيرها من الصلاحيات التي تؤثر وتنتهك خصوصية صاحبة\صاحب الجهاز) عدا عن احتواء بعض التطبيقات على برمجيات خبيثة تقوم بـ التحكم الكامل في الجهاز عن بعد ومن ضمنها نقل الملفات من وإلى الجهاز (جهاز الهاتف والكمبيوتر والأجهزة اللوحية)

الخلاصة الثانية

ثقتنا الشخصية بالأشخاص يجب ألا تجعلنا نثق بـ خياراتهم التقنية. إلا في حال كانوا خبيرات أو خبراء تقنيين.

بعض الصديقات والأصدقاء يقترحون علينا عن حسن نية برامج وتطبيقات استخدموها، لكن هذه البرامج ليست بالضرورة أن تكون آمنة.لهذا السبب، في حال الحاجة لسؤال أو طلب تقني يجب أن يتم توجيه السؤال للأشخاص أو الجهات التي لديها خبرة تقنية والتي هي موضع ثقة لديكم.

– النقطة الثالثة

كما في النقطة السابقة، بسبب الحاجة للحماية التقنية، يتم الاستعانة بمحركات البحث (مثل غوغل) للسؤال عن برامج وتطبيقات تساعد على حماية الأجهزة.

لا يخفى على أحد أن شبكة الإنترنت تحتوي عدد كبير جداً من المواقع والمنتديات التي تتحدث عن الأمور التقنية وأمن المعلومات، خاصة المجموعات على “فيسبوك”.

عدد من هذه المواقع والمنتديات والمجموعات هي مواقع جيدة وتحتوي نصائح تقنية مفيدة وموثوقة، لكن العدد الأكبر منها يحتوي معلومات مغلوطة خاصة المواقع التي يكون فيها المدونة أو المدون أو الأشخاص اللواتي والذين يقومون بكتابة المواد ليس لديهم خلفية أو معلومات تقنية جيدة.

وقد تم ملاحظة أن عدد كبير من المواقع والمنتديات والمجموعات والأشخاص، يقومون بالترويج لبعض البرامج والتطبيقات على أنها آمنة أو تقوم بحماية الأجهزة، بينما في الحقيقة عدد من هذه البرامج والتطبيقات هي برامج غير ذي فائدة أو أنها برامج تحتوي برمجيات خبيثة.

من جهة ثانية، تقوم بعض الجهات باستغلال حاجة الأشخاص لحماية خصوصيتهم وأمنهم الرقمي، فتقوم بالترويج لبعض التطبيقات والبرامج على أنها برامج حماية أو برامج آمنة، بينما في الحقيقة هي برامج تنتهك الخصوصية وتقوم بالتنصت على اﻷجهزة وسرقة البيانات والمعلومات. مثال، تطبيق “Secure Mail” الذي يقوم بتسريب بيانات دخول حساب “جيميل | Gmail” وإرسالها إلى خادم يستخدمه المهاجمون. تطبيق “iLoud200%” الذي يتم الترويج له على أنه يقوم بمضاعفة صوت جهاز الهاتف لكنه يقوم بتحديد موقع الهاتف حتى لو تم تعطيل ميزة تحديد المواقع GPS.

تطبيق “IndexY” الذي يتم الترويج له على أنه يُظهر اسم الجهة المتصلة (شبيه بتطبيق “تروكولر | Truecaller”) لكنه في الحقيقة يقوم بنسخ تفاصيل المكالمات التي أجريت على الهاتف وإرسالها إلى خادم يستخدمه المهاجمون. وغيرها الكثير من التطبيقات التي يتم الترويج لها أو تظهر عند حدث ما، كما يحصل في سوريا منذ فترة عندما بدأت تتوقف وتنقطع الإتصالات عبر تطبيق “واتس اب”، قامت عدد من الجهات واﻷفراد بالترويج لتطبيقات تواصل بديلة، لكنها غير آمنة والترويج لتطبيقات تخطي الحجب (VPN) غير آمنة.

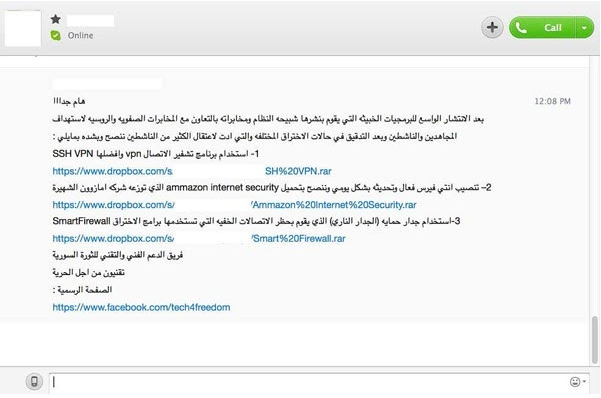

كما تلقى عدد من الناشطات والناشطين في وقت سابق رسائل عبر عدة برامج تواصل تحتوي بعض الروابط التي تدّعي أنها تحتوي برامج لتشفير الإتصال وبرامج حماية من الفايروسات وبرامج حماية اُخرى كما يظهر في الصورة التالية

لكن في الحقيقة تبيّن أن هذه الروابط تحتوي برمجيات خبيثة!.

مثال آخر..

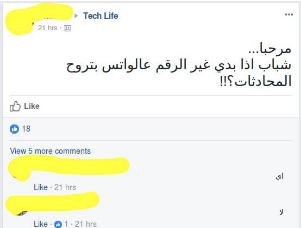

على أحد المجموعات التقنية، قام شخص بطرح سؤال: “اذا بدي غير الرقم عالواتس بتروح المحادثات؟”

نلاحظ كما في الصورة، أن الشخص حصل على إجابتين متناقضتين! الإجابة الأولى تفيد بأن المحادثات لا يتم الإحتفاظ بها عند تغيير الرقم. والإجابة الثانية تفيد أن المحادثات تبقى على الجهاز عند تغيير الرقم.

تم استخدام المثال، للقول أنه في المجموعات أو المنتديات أو حتى المواقع التي تحتوي محتوى تقني، يمكن أن تحتوي على إجابات\نصائح غير صحيحة، وبعضها قد يكون مؤذي!

الخلاصة الثالثة

محركات البحث، تُظهر لنا عدد كبير من المواقع والمنتديات تحدثت عن أو تحتوي على الموضوع الذي نبحث عنه، لكن استخدام محركات بحث ضخمة مثل “غوغل” أو غيرها من محركات البحث، لا يعني أن المواقع أو نتائج البحث التي تظهر لنا هي مواقع ذات مصداقية أو تروّج لبرامج آمنة. كما أنه لا يجب الوثوق بأي خبر أو نصيحة، خاصة التي تأتي من جهات غير موثوقة أو غير معروفة. بدلاً من ذلك، يجب دائماً طلب المساعدة وسؤال الأشخاص أو الجهات التي لديها خبرة تقنية والتي هي موضع ثقة لدينا.

*عدم تنصيب برنامج حماية على الجهاز، أفضل بكثير من تنصيب برامج غير آمنة. ﻷن عدم وجود برامج حماية يمكن أن يعرّض الجهاز لخطر الإختراق، أما وجود تطبيقات غير آمنة فهو بالتأكيد يعرّض الجهاز للإختراق.

- النقطة الرابعة

بسبب الحاجة ﻹستخدام عدد كبير من البرامج والتطبيقات والتي لا تكن بالضرورة مجانية، وفي بعض الأحيان تكون غالية الثمن (مثل نظام التشغيل ويندوز، برامج مايكروسوفت اوفيس، برنامج التصميم فوتوشوب، وغيرها الكثير من التطبيقات والبرامج)، تلجأ ويلجأ الأشخاص ﻹستخدام برامج “كراك” التي تجعل البرامج المحمية أو البرامج غير المجانية تعمل بدون الحاجة لدفع ثمنها،

لكن معظم برامج “الكراك” هي أدوات غير آمنة وخطرة على الأجهزة لما تحتويه من برمجيات خبيثة.

الخلاصة الرابعة

في حال تعذر شراء رخص للبرامج المطلوبة، يجب عدم استخدام البرامج المقرصنة، وبدلاً من ذلك، يمكن استخدام البرامج والتطبيقات وأنظمة التشغيل الحرّة المجانية والتي تستخدم برمجيات مفتوحة المصدر.

الرابط التالي يحتوي تفاصيل عن مخاطر “الكراك” أو البرامج المقرصنة، وروابط لبعض البرامج البديلة الآمنة

– النقطة الخامسة

أحد أكثر الطرق المستخدمة لاختراق الأجهزة، هي استخدام الرسائل التي تحتوي روابط وملفات (مرفقات) خبيثة. حيث يتم خداع الضحية للضغط على رابط بداخل الرسالة، الذي يقوم بفتح موقع أو إعادة التوجيه إلى موقع خبيث يؤدي إلى تنصيب برمجية خبيثة داخل الجهاز. أو يتم خداع الضحية لتحميل الملف المرفق والذي يقوم بدوره بتحميل برمجية خبيثة على الجهاز تكون مثبتة داخل الملف. الأمر الذي يؤدي إلى اختراق أو مراقبة والتحكم بالجهاز عن بعد.

هذه الرسائل يمكن أن تكون عبر البريد الإلكتروني (إيميل) أو عبر الرسائل النصية SMS أو عبر برامج التواصل مثل واتس اب، سيغنال، واير، تيليغرام، فيسبوك مسنجر، سكايب…. وغيرها من تطبيقات التواصل. أو من خلال الإعلانات التي تحتوي رمز QR.

الخلاصة

يجب التشكيك وعدم التجاوب في أي رسالة تحتوي روابط ومرفقات، خاصة الرسائل التي تصل من جهات غير معلومة أو غير موثوقة.

وعند استلام رسالة مشبوهة من جهة اتصال نعرفها، يجب التأكد من هوية الجهة المرسلة، ﻷنه في عدد كبير من حالات الاختراق التي تم رصدها، كان قد تم إرسال رسائل تحتوي روابط خبيثة من حسابات تم اختراقها أو حسابات تنتحل صفة أشخاص معروفة للضحية أو انتحال صفة لشخصيات عامة.

الرابط التالي يحتوي تفاصيل عن رسائل التصيّد وكيفية التعامل معها

اخيراً، لا يوجد حل جذري أو أداة\برنامج\تطبيق تحمي الجهاز بشكل كامل، ولا يوجد أجهزة محمية من الإختراق أو التهديدات التقنية.

الحماية الأساسية تكون من خلال طريقة استخدام الأجهزة كما ذكر في الفقرات السابقة. كما أنه من الضروري استخدام بعض برامج وتطبيقات الحماية مثل برنامج مكافحة الفيروسات (AntiVirus).

الرابط التالي يحتوي شرح لطريقة عمل الفيروسات وكيفية تجنب مخاطرها

كما يجب تجنب تثبيت اضافات متصفح الإنترنت غير الآمنة، واستخدام بعض الإضافات التي تساعد في الحفاظ على خصوصية وأمن المتصفح.

الرابط التالي يحتوي شرح ما هي اضافات متصفح الإنترنت واقتراح لبعض الإضافات الضرورية

كما أنه من المهم استخدام تطبيقات تشفير الإتصال.

الرابط التالي يحتوي عدد من برامج تشفير الإتصال وكيفية عملها

مجموعة من الملاحظات..

*وجود برامج الحماية على الجهاز، ربما تبطئ عمل الجهاز، لكنها ضرورية وهامة

*في حال وجود برمجية خبيثة أو برنامج خبيث على الجهاز، فإن برامج الحماية والاستخدام الآمن للجهاز لن تكون مؤثرة!. لذلك، عند الشعور بأي سلوك غير عادي في الجهاز أو عند التخوّف من أي رابط تم الضغط عليه أو ملف تم تحميله على الجهاز، فمن الأفضل إعادة ضبط الجهاز (فرمتة الجهاز | Format) وإعادة تهيئته من جديد *وهذا الأمر يجب فعله عند شراء\حيازتنا على جهاز مستعمل أو مستخدم من شخص آخر من قبل.

*من الممكن أن تقوم بعض محال الهواتف، بتثبيت برامج ضارة على الجهاز الجديد أثناء إعداده. لذلك وتفادياً للأمر، عند شراء\اقتناء جهاز جديد، يجب التأكد أن الجاهز تم تشغيله ﻷول مرة معنا ولم يتم تشغيله من قبل (يمكننا معرفة ذلك .. عند تشغيل الجهاز للمرة الأولى، تظهر رسالة ترحيب ويطلب منا الجهاز البدء بالإعداد ومنا اختيار اللغة والحساب الرئسي للجهاز) إن لم يظهر خيرات إعداد الجهاز ودخل مباشرة إلى سطح المكب أو واجهة البرامج، يجب عندها إعادة ضبط الجهاز (فرمتة الجهاز | Format) وإعادة تهيئته من جديد.

انتهى